Etiqueta: pentesting python

22 Posts

automatizacion, Hacking, Hacking Python, Services - Software

Cómo usar Shodan desde tus scripts en Python

Cómo crear scripts en Python que utilicen la red de TOR: Parte 2 de 2

Hacking, Hacking Python, Programacion, Services - Software

Cómo crear scripts en Python que utilicen la red de TOR: Parte 1 de 2

FileSystem, Hacking, Hacking Python, Programacion

Cómo crear una reverse y bind shell con Python – Parte 3 de 3

Hacking, Hacking Python, Networking, Programacion

Cómo crear una reverse y bind shell con Python – Parte 2 de 3

automatizacion, Hacking, Hacking Python, Programacion

Python y Scanless: Escaneos automáticos usando servicios online

Hacking, Hacking Python, Programacion

PyScript: Ejecuta scripts en Python en tu navegador web – Parte 2 de 2

automatizacion, Hacking, Hacking Python, Networking, Programacion, Services - Software

Cómo controlar Docker desde tus scripts en Python – Parte 2 de 2.

automatizacion, Hacking, Hacking Python, Networking, Programacion, Services - Software

Cómo controlar Docker desde tus scripts en Python – Parte 1 de 2.

automatizacion, Explotación de Software, Hacking, Hacking Python, Networking, Programacion

Network Hacking con Impacket – Parte 3

automatizacion, Explotación de Software, Hacking, Hacking Python, Networking, Programacion

Network Hacking con Impacket – Parte 2

automatizacion, Explotación de Software, Hacking, Hacking Python, Networking, Programacion

Network Hacking con Impacket – Parte 1

Hacking, Hacking Python, Programacion

Junio, mes de cursos de Python en Securizame.

Nueva convocatoria del curso de Python para Pentesters el próximo 29 de Junio.

Hacking, Hacking Python, Programacion

Curso de desarrollo de software enfocado a la seguridad informática con Python

Hacking, Hacking Python, Networking, Programacion

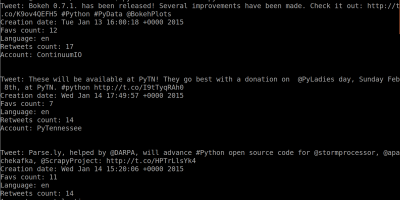

Recolección de información con OSINT Parte 1 – Búsquedas en Twitter

Hacking, Hacking Python, Programacion, Web Applications

XSScrapy para procesos de crawling e identificación de vulnerabilidades

Hacking, Hacking Python, Networking, Programacion

Hoy vengo a hablar de mi libro: Hacking con Python

Hacking, Hacking Python, Networking, Programacion